La Policía de La Rioja alerta sobre una falsificación relacionada con la Fábrica Nacional de Moneda y Timbre.

LOGROÑO, 11 de noviembre.

La Jefatura Superior de Policía de La Rioja ha emitido una alerta sobre una reciente campaña de suplantación que se está utilizando para distribuir malware a través de correos electrónicos fraudulentos que se hacen pasar por la Fábrica Nacional de Moneda y Timbre (FNMT). Estos mensajes engañan a los destinatarios indicándoles que pueden descargar un archivo adjunto que supuestamente contiene su identificación y el certificado de NIF, pero en realidad, el archivo es un ejecutable disfrazado de un archivo con extensión .iso, diseñado para infectar al dispositivo del usuario.

En este contexto, se ha identificado una campaña de phishing que busca distribuir un malware conocido como 'GuLoader/Agent Tesla', cuyo propósito es obtener información personal, perpetrando la suplantación tanto de la Fábrica Nacional de Moneda y Timbre (FNMT) como de la Agencia Tributaria (AEAT).

La campaña de distribución de malware mediante phishing se presenta como un intento de emisión de certificados por parte de la FNMT. A través de correos electrónicos fraudulentos, los usuarios reciben notificaciones que les incitan a descargar un archivo adjunto que supuestamente contiene su identificación y el correspondiente certificado de NIF.

Sin embargo, la verdad es que el archivo que se encuentra en el adjunto es en realidad un ejecutable encubierto como un archivo .iso, que contiene un código malicioso. Estos correos electrónicos engañosos informan a los destinatarios que pueden obtener su certificado de NIF a través de un archivo adjunto o mediante un enlace a una URL que se incluye en el mensaje.

Un claro ejemplo del asunto utilizado en estos correos fraudulentos es 'Disponibilidad del certificado FNMT-RCM'; no obstante, es probable que se utilicen otras líneas de asunto para despistar a los incautos. El delincuente cibernético busca aparentar legitimidad simulando la dirección de la FNMT (fnmt.es) mediante una técnica que se conoce como ‘email spoofing’.

La táctica de los ciberdelincuentes consiste en inducir al receptor del correo a que descargue el supuesto certificado. Una vez que el usuario ejecuta el archivo descargado, se activa el malware que este contiene, lo que resulta en la infección del dispositivo. Normalmente, al hacer clic en el archivo adjunto, este se descarga en la carpeta de 'Descargas' configurada por defecto en la mayoría de los sistemas operativos.

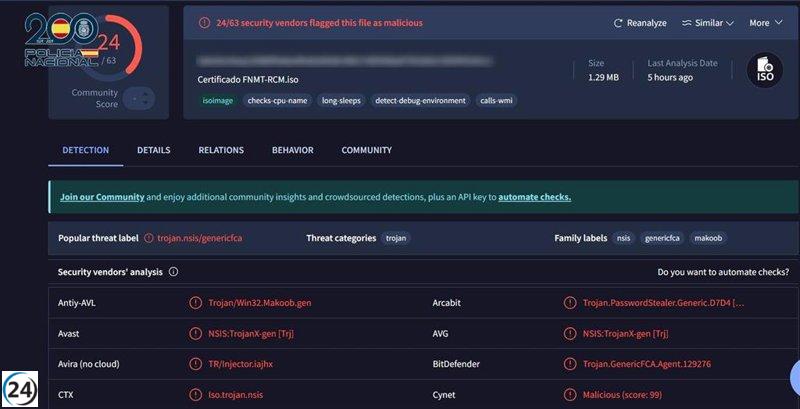

Una vez que el archivo ha sido descargado, si el usuario decide ejecutarlo, su dispositivo quedará infectado por el malware conocido como 'GuLoader/VIPKeyLogger', que tiene como objetivo tomar el control del dispositivo infectado, además de robar información personal de la víctima, que luego puede ser utilizada para llevar a cabo otros fraudes. Si se analiza este archivo .iso en VirusTotal, se puede confirmar que se trata de un virus troyano.

Newsletter

Entérate de las últimas noticias cómodamente desde tu mail.